Административные общие папки (шары) в Windows — это скрытые сетевые ресурсы, автоматически создаваемые системой для удаленного администрирования и взаимодействия между компьютерами. Они обеспечивают доступ к системным каталогам, дискам и службам, но могут представлять угрозу безопасности, если не контролируются. В этой статье мы разберем, что такое административные шары (Admin$, IPC$, C$ и другие), как их просматривать, управлять ими, отключать или включать, а также как настроить удаленный доступ с учетом безопасности.

Что такое административные шары в Windows?

Windows автоматически создает несколько скрытых административных шар, которые используются для удаленного управления и обмена данными. Их имена заканчиваются символом $, что делает их невидимыми в сетевом окружении. Основные административные шары:

— Admin$: предоставляет доступ к каталогу %SystemRoot% (обычно C:\Windows) для удаленного администрирования.

— IPC$: обеспечивает межпроцессное взаимодействие через Named Pipes, необходимое для работы сетевых утилит и служб.

— C$: общий доступ к корню системного диска C:\. Другие диски (D$, E$ и т.д.) также публикуются, если существуют.

— Print$: дает доступ к каталогу драйверов принтеров (C:\Windows\System32\spool\drivers) при включенном общем доступе к принтеру.

— FAX$: используется для общего доступа к факс-серверу (при его наличии).

Эти ресурсы создаются службой LanmanServer и доступны только пользователям из группы локальных администраторов или Backup Operators, при условии, что SMB-протокол активен, порт TCP/445 открыт, а Общий доступ к файлам и принтерам включен.

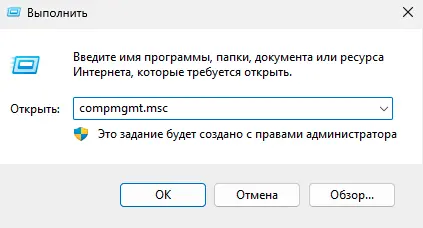

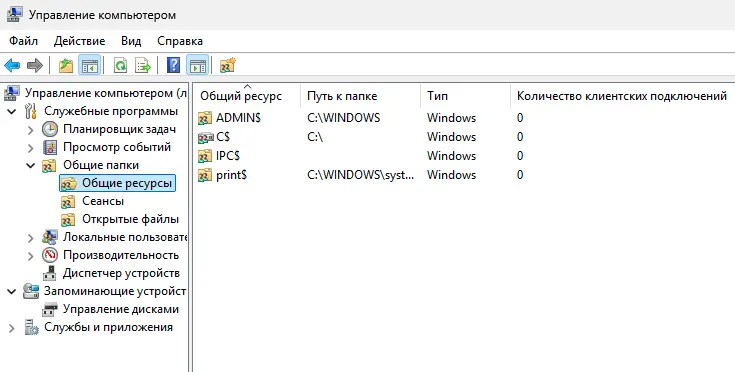

Просмотр административных шар

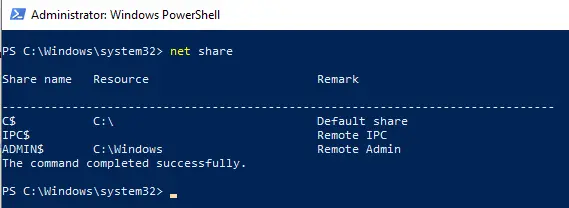

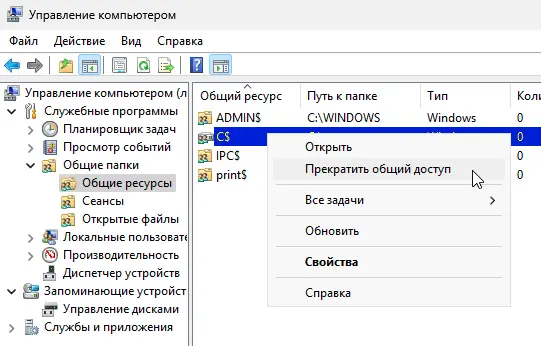

Чтобы увидеть список административных шар на локальном компьютере:

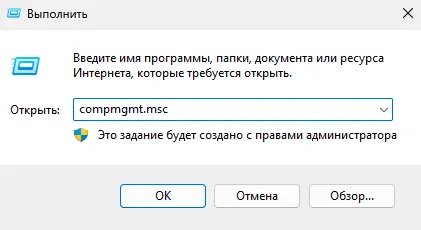

1. Откройте консоль Управление компьютером:

compmgmt.msc

2. Перейдите в раздел Служебные программы → Общие папки → Общие ресурсы.

Альтернативно, выполните команду в Командной строке или PowerShell:

net share

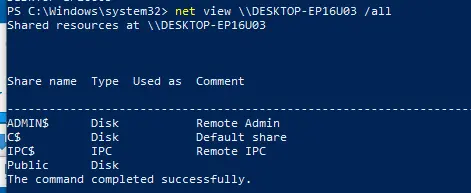

Для просмотра шар на удаленном компьютере, включая скрытые:

net view \\computername /all

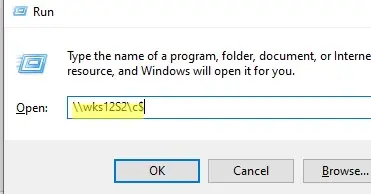

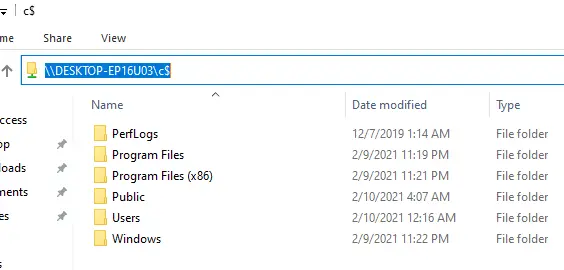

В Проводнике Windows административные шары не отображаются при просмотре сетевых ресурсов (\\computername). Чтобы открыть, например, диск C$, выполните:

1. Нажмите Win+R.

2. Введите:

\\computername\c$

Это откроет содержимое диска C: удаленного компьютера с полным доступом к файловой системе (при наличии прав).

Просмотр в сторонних файловых менеджерах

Многие файловые менеджеры (например, Total Commander) имеют опцию для отображения скрытых административных шар на удаленных хостах, что упрощает доступ без ввода полного пути.

Удаленный доступ к административным шарам

Доступ к административным шарам возможен только для учетных записей из группы Администраторы или Операторы архива. Требования:

— Включен SMB-протокол (версии 1.0, 2.0 или 3.0, в зависимости от конфигурации).

— Активна настройка Общий доступ к файлам и принтерам в Центре управления сетями и общим доступом.

— Порт TCP/445 не заблокирован Windows Defender Firewall или сторонними брандмауэрами.

Проблемы доступа в рабочих группах

На компьютерах в рабочих группах (не в домене) доступ к административным шарам может быть ограничен из-за Remote UAC (контроль учетных записей для удаленных подключений). При попытке подключения к \\win10_pc\c$ появляется запрос учетных данных, но даже при вводе данных локального администратора выдается ошибка Access is denied. Исключение — встроенная учетная запись администратора.

Чтобы отключить Remote UAC:

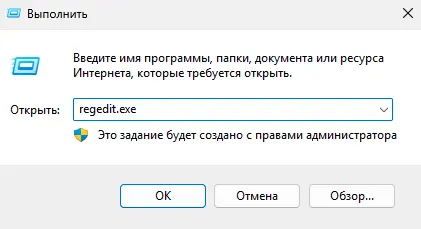

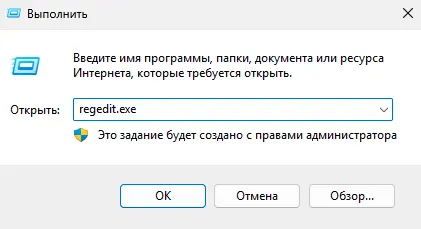

1. Откройте Редактор реестра:

regedit.exe

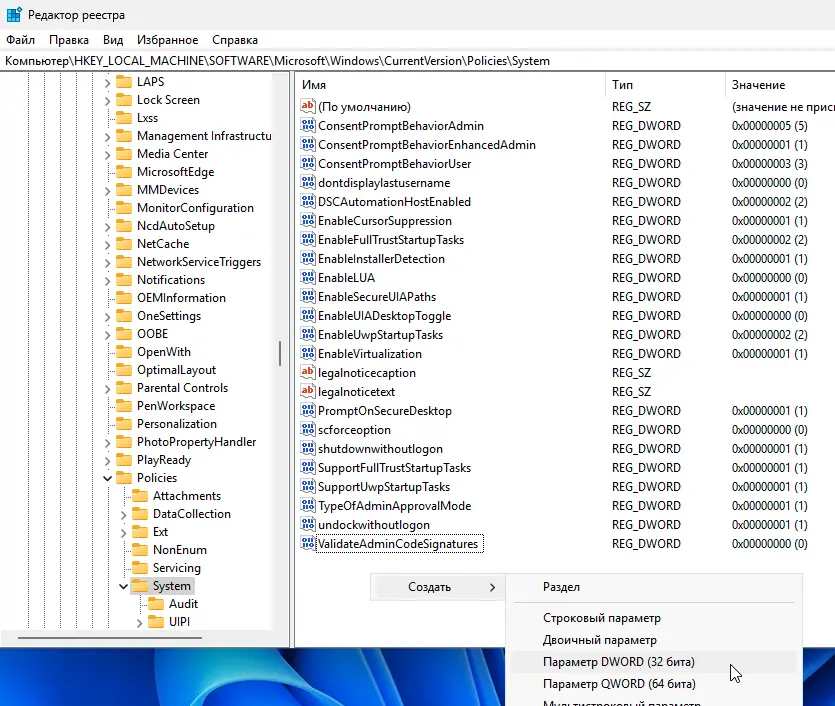

2. Перейдите в ветку:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

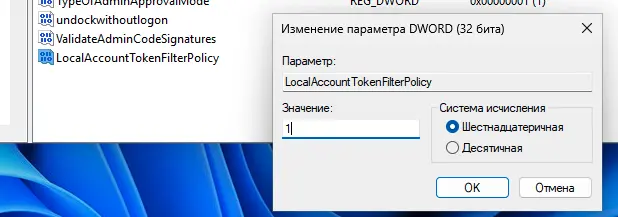

3. Создайте параметр DWORD с именем LocalAccountTokenFilterPolicy и значением 1.

Альтернативно, выполните команду:

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

4. Перезагрузите компьютер.

После этого доступ к административным шарам станет возможен под учетной записью локального администратора. Примечание: отключение Remote UAC снижает уровень безопасности, используйте с осторожностью.

Отключение административных шар

Административные шары удобны для удаленного управления, но увеличивают риски, так как предоставляют полный доступ к системным ресурсам. Вы можете отключить их, чтобы повысить безопасность.

Временное удаление шар

1. В консоли Управление компьютером (compmgmt.msc) найдите нужную шару (например, C$ или IPC$).

2. Щелкните правой кнопкой мыши и выберите Прекратить общий доступ (Stop Sharing).

Альтернативно, выполните команду:

net share IPC$ /delete

Примечание: после перезагрузки Windows автоматически воссоздаст административные шары.

Полное отключение административных шар

Чтобы запретить автоматическое создание административных шар:

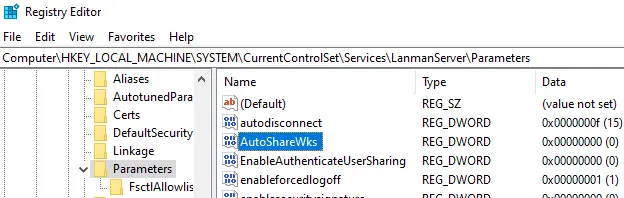

1. Откройте Редактор реестра (regedit.exe).

2. Перейдите в ветку:

HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters

3. Создайте параметр DWORD:

— Для клиентских систем: AutoShareWks.

— Для серверов: AutoShareServer.

4. Установите значение 0.

Альтернативно, используйте команду:

reg add HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters /f /v AutoShareWks /t REG_DWORD /d 0

Или PowerShell:

New-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Type DWORD -Value 0

5. Перезагрузите компьютер.

После этого административные шары не будут создаваться, но некоторые утилиты удаленного управления (например, psexec) перестанут работать.

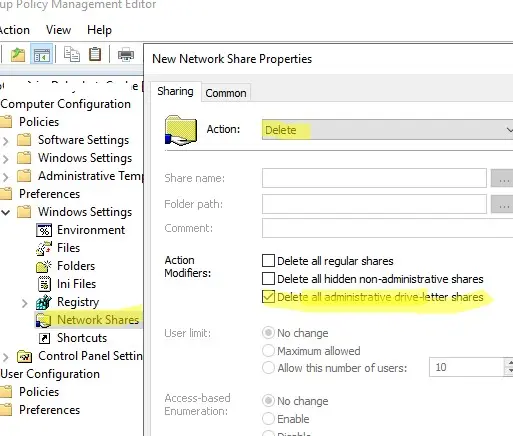

Отключение через групповые политики

В доменной среде отключите административные шары с помощью Group Policy:

1. Откройте консоль Управление групповыми политиками (gpmc.msc).

2. Создайте или отредактируйте GPO.

3. Перейдите в раздел:

Конфигурация компьютера → Параметры → Параметры Windows → Сетевые ресурсы

4. Создайте новую политику с действием Удалить (Delete).

5. Включите опцию Удалить все административные ресурсы с буквами дисков (Delete all administrative drive-letter shares).

6. Примените политику к нужным объектам.

Включение административных шар

Если административные шары были отключены, их можно включить:

1. Измените параметр AutoShareWks или AutoShareServer на 1 или удалите его:

Set-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Value 1

![]()

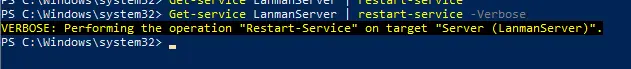

2. Перезапустите службу LanmanServer:

Get-Service LanmanServer | Restart-Service

3. Проверьте доступность шар:

Get-SmbShare

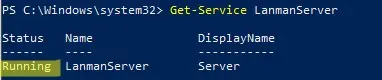

Если служба LanmanServer остановлена, шары будут недоступны. Проверьте ее состояние:

Get-Service LanmanServer

Рекомендации по безопасности

— Ограничьте доступ к административным шарам, настроив Windows Defender Firewall для блокировки порта TCP/445 для ненадежных сетей.

— Используйте сложные пароли для учетных записей администраторов.

— В рабочих группах избегайте отключения Remote UAC, если это не критично.

— Регулярно проверяйте список активных административных шар с помощью net share или Get-SmbShare.

— Для серверов в домене применяйте Group Policy для централизованного управления шарами.

Административные шары (Admin$, IPC$, C$ и другие) в Windows — мощный инструмент для удаленного администрирования, но их использование требует строгого контроля из-за потенциальных рисков безопасности. Просматривайте шары через compmgmt.msc или net view /all, управляйте ими с помощью реестра, PowerShell или Group Policy, и настраивайте доступ, минимизируя уязвимости. Правильная конфигурация административных шар позволяет администраторам эффективно управлять системами, сохраняя высокий уровень безопасности.