В современном цифровом мире одной из самых опасных и распространенных угроз является кража учетных данных (credentials theft). Злоумышленники используют такие атаки, как Pass-the-Hash (PtH) и Pass-the-Ticket (PtT), чтобы получить хэши паролей и билеты Kerberos, необходимые для несанкционированного доступа к сети. Microsoft Defender Credential Guard — это критически важная функция безопасности Windows 11, которая изолирует эти секреты для предотвращения подобных атак. В этой статье мы подробно рассмотрим требования и пошаговые инструкции по включению и настройке Credential Guard в Windows 11 Pro.

Принцип работы и требования Credential Guard

Что такое Credential Guard?

Credential Guard использует безопасность на основе виртуализации (VBS), чтобы создать изолированную среду для критически важного процесса Local Security Authority Subsystem Service (LSASS). В этой изолированной области хранятся и защищаются хэши паролей NTLM и билеты Kerberos (TGT), делая их недоступными для вредоносного ПО, работающего в основной операционной системе, даже с правами администратора.

— Защита: Изолирует секреты от остальной части ОС.

— Результат: Предотвращает кражу учетных данных при атаках Pass-the-Hash и Pass-the-Ticket.

Аппаратные и программные требования

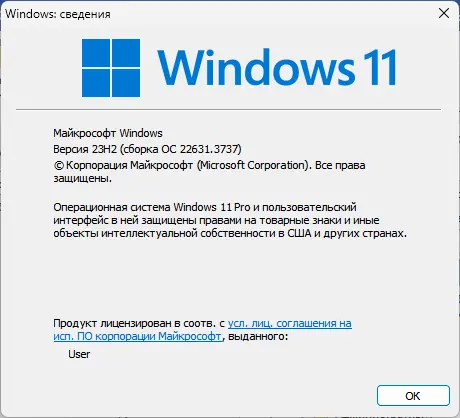

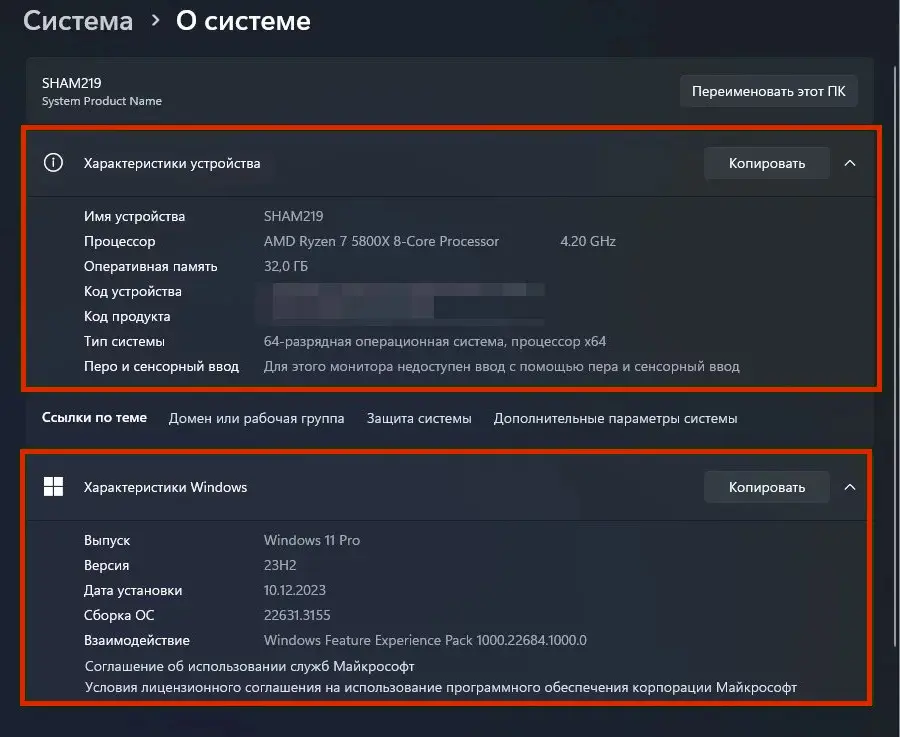

Для активации Credential Guard на устройстве должны быть соблюдены строгие требования, связанные с безопасностью на основе виртуализации (VBS). Хотя Credential Guard часто ассоциируется с корпоративными версиями, его можно и нужно настроить в Windows 11 Pro, начиная с версии 22H2, где он может быть включен по умолчанию, если соблюдены требования.

— Процессор: 64-разрядный процессор с поддержкой расширений виртуализации (Intel VT-x или AMD-V) и SLAT (Second Level Address Translation).

— TPM: Модуль TPM 1.2 или 2.0 (для защиты ключей, используемых VBS).

— Прошивка: Прошивка UEFI (не Legacy BIOS).

— Безопасная загрузка: Должен быть включен Secure Boot (Безопасная загрузка).

— Hyper-V: Должна быть установлена или включена Платформа виртуализации Hyper-V (HypervisorPlatform), необходимая для VBS.

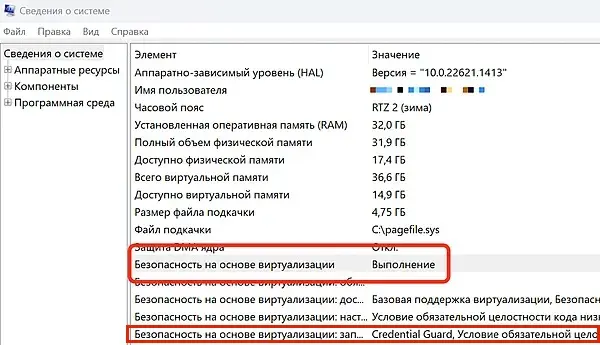

Проверка статуса Credential Guard

Чтобы убедиться, что Credential Guard активен, выполните следующее:

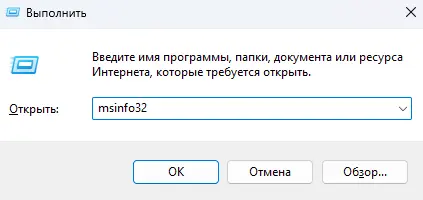

— Нажмите Win + R, введите msinfo32 и нажмите Enter.

— В разделе «Сведения о системе» найдите пункт «Безопасности на основе виртуализации».

— Если напротив него указано «Credential Guard», значит функция активна.

Включение Credential Guard через Групповые политики (GPO)

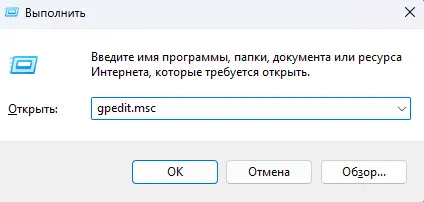

Самый надежный способ управления Credential Guard в Windows 11 Pro — через редактор локальной групповой политики (gpedit.msc).

Шаг 1: Активация безопасности на основе виртуализации (VBS)

Credential Guard не может работать без предварительно включенной VBS.

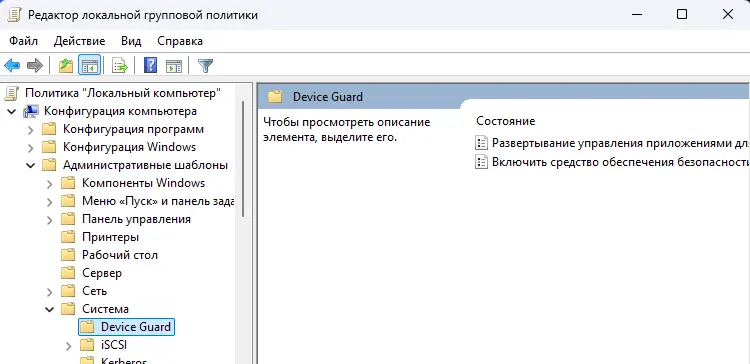

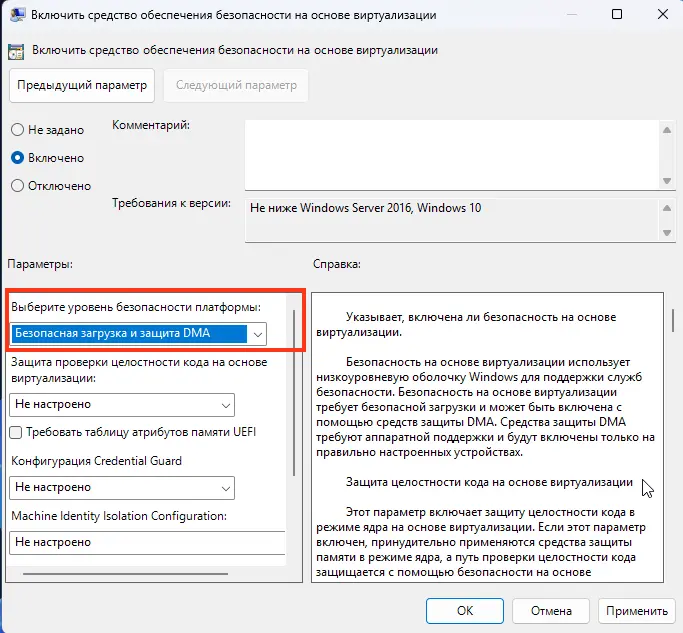

— Нажмите Win + R, введите gpedit.msc и нажмите Enter.

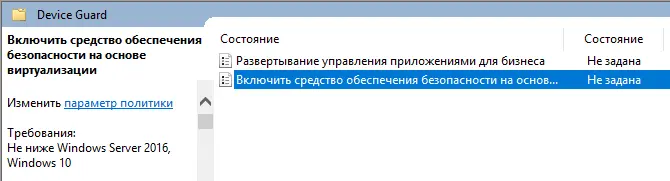

— Перейдите: Конфигурация компьютера -> Административные шаблоны -> Система -> Device Guard.

— Дважды щелкните по параметру «Включить средство обеспечение безопасности на основе виртуализации».

— Установите значение «Включено».

— В поле «Выбор уровня безопасности платформы» выберите «Безопасная загрузка» или «Безопасная загрузка и защита DMA» (если поддерживается оборудованием).

Шаг 2: Настройка Credential Guard

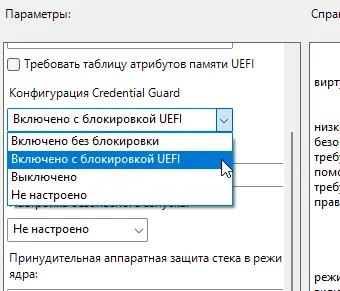

В том же окне настройте параметр Credential Guard Configuration:

— Выберите один из двух вариантов:

1. Включена с блокировкой UEFI: Обеспечивает максимальную защиту, предотвращая удаленное или простое отключение функции (требует локального присутствия и сброса настроек UEFI/BIOS для отключения). Рекомендуется.

2. Включена без блокировки: Позволяет удаленно отключить Credential Guard через GPO или реестр. Это менее безопасно, но более гибко для администрирования.

— Нажмите «Применить» и «ОК».

Шаг 3: Перезагрузка

Для применения настроек VBS и Credential Guard требуется перезагрузка компьютера.

Включение Credential Guard через Реестр (Альтернативный метод)

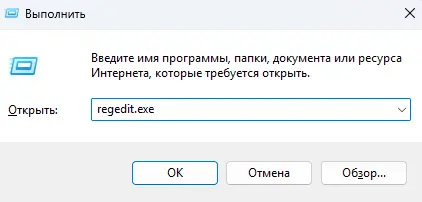

Если по какой-то причине вы не можете использовать GPO, можно настроить Credential Guard напрямую через Реестр Windows. Для этого необходимо внести изменения в два ключевых раздела.

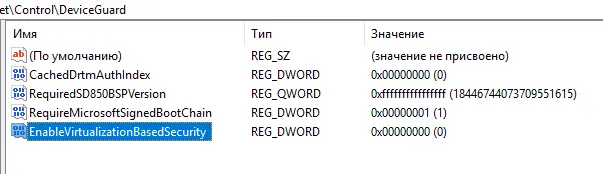

1. Включение VBS

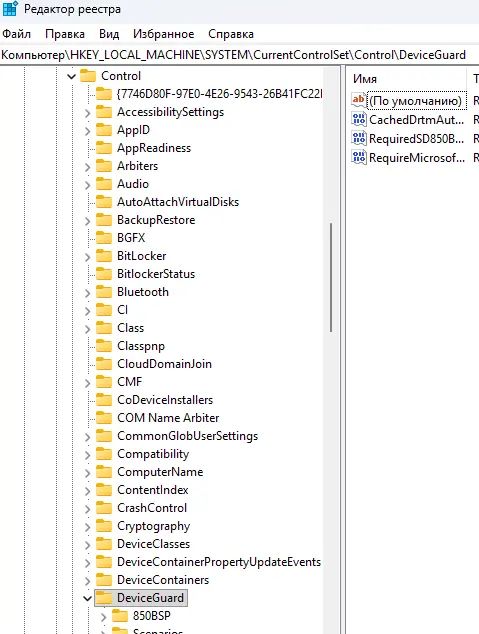

— Откройте Редактор реестра (regedit.exe).

— Перейдите к пути: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard

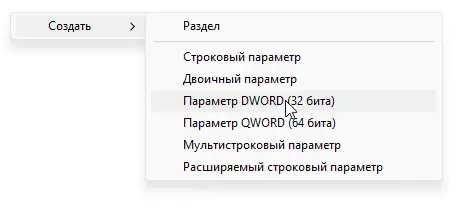

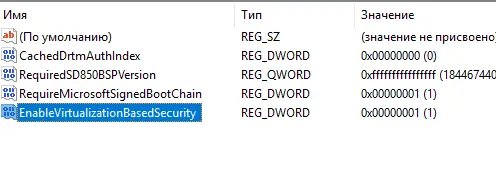

— Создайте или измените параметр DWORD (32-бит):

— Имя: EnableVirtualizationBasedSecurity

— Значение: 1 (для включения VBS).

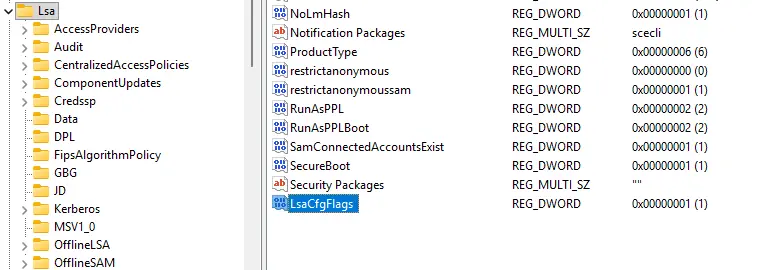

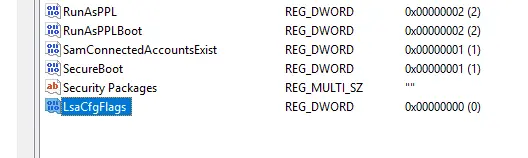

2. Включение Credential Guard

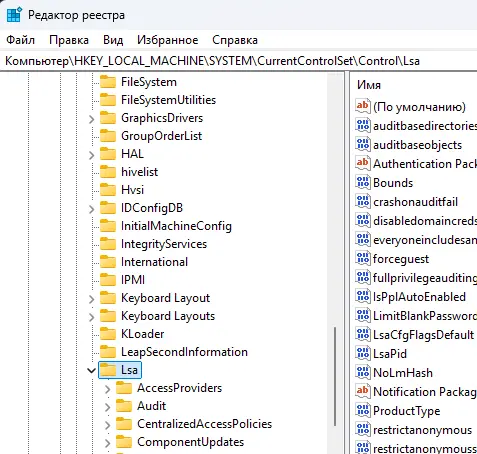

— Перейдите к пути: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

— Создайте или измените параметр DWORD (32-бит):

— Имя: LsaCfgFlags

— Значение:

— 1 (для включения Credential Guard с блокировкой UEFI).

— 2 (для включения Credential Guard без блокировки).

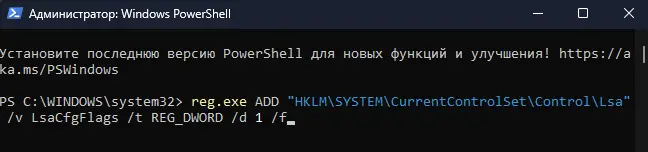

Пример настройки Credential Guard с блокировкой UEFI через LsaCfgFlags:

reg.exe ADD "HKLM\SYSTEM\CurrentControlSet\Control\Lsa" /v LsaCfgFlags /t REG_DWORD /d 1 /f

— После внесения изменений также требуется перезагрузка.

Совместимость и известные проблемы

Включение Credential Guard значительно повышает безопасность, но может вызвать проблемы совместимости с некоторыми устаревшими протоколами и приложениями.

Ограничения и протоколы

При включенном Credential Guard не поддерживаются следующие устаревшие протоколы аутентификации:

— NTLMv1

— MS-CHAPv2

— Протоколы Digest и CredSSP (могут влиять на некоторые сценарии удаленного рабочего стола/RDP).

— Неограниченное делегирование Kerberos.

— Проблема единого входа (SSO): Приложения или сервисы, которые используют эти устаревшие методы, могут потребовать повторный ввод учетных данных или полностью потерять функцию единого входа (SSO).

— Виртуальные машины: Если вы используете виртуальные машины (например, VMware Workstation или VirtualBox), VBS и Credential Guard могут блокировать их работу. В таких случаях может потребоваться их отключение или специальная настройка, которая отключает VBS для гостевой ОС.

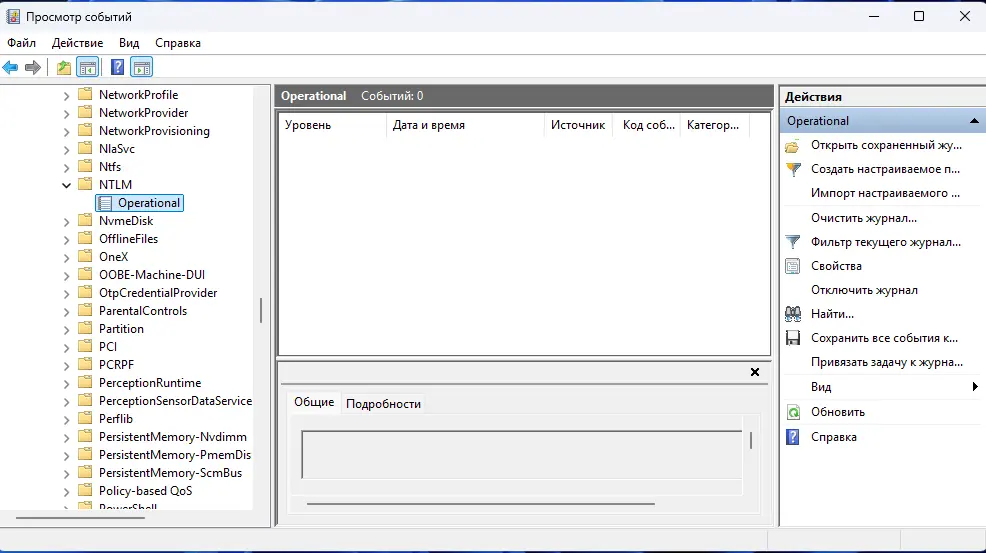

Как проверить ошибки Credential Guard

Если после включения Credential Guard возникают проблемы, проверьте системные журналы:

— Откройте Просмотр событий (eventvwr.msc).

— Перейдите: Журналы приложений и служб -> Microsoft -> Windows -> NTLM -> Operational

— В этом журнале вы можете найти события, связанные с блокировкой NTLMv1 и другими протоколами, что поможет диагностировать проблемы с SSO и приложениями.

Отключение Credential Guard (При необходимости)

Если Credential Guard был включен «без блокировки UEFI», вы можете отключить его удаленно через GPO или реестр.

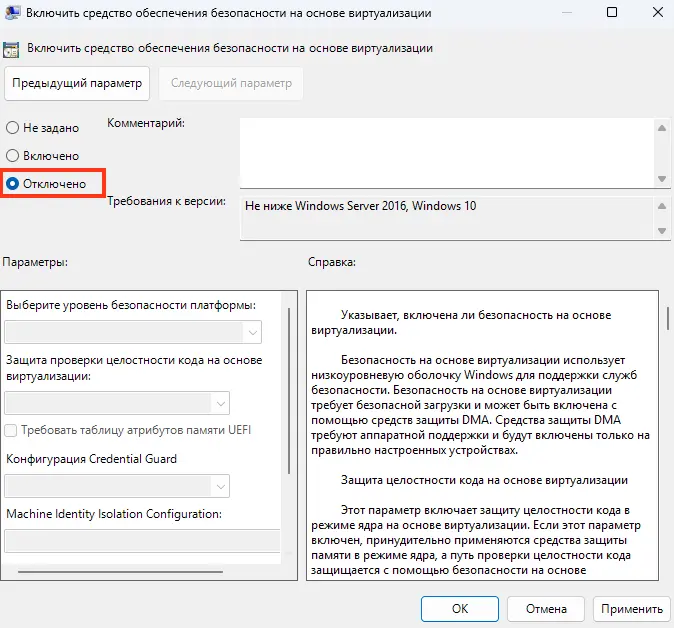

Отключение через GPO

— Вернитесь к параметру «Включить средство обеспечение безопасности на основе виртуализации» в gpedit.msc.

— Установите значение «Отключено» (Disabled).

— После применения GPO и двух перезагрузок Credential Guard будет отключен.

Отключение через Реестр

— Установите значение 0 для ключей, которые вы ранее меняли:

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard -> EnableVirtualizationBasedSecurity = 0.

— HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa -> LsaCfgFlags = 0.

Credential Guard является важным шагом в обеспечении безопасности современных систем Windows 11 Pro. Изолируя критические секреты ОС, он эффективно защищает от наиболее распространенных и опасных атак, связанных с кражей учетных данных. Несмотря на строгие аппаратные требования и потенциальные проблемы совместимости с устаревшим ПО, его включение настоятельно рекомендуется для всех, кто заботится о своей цифровой безопасности.