PowerShell Remoting — это технология, позволяющая администраторам управлять удалёнными компьютерами с помощью PowerShell-команд и скриптов. Она упрощает администрирование, автоматизацию и поддержку серверов и рабочих станций в корпоративной сети. С её помощью можно запускать команды, собирать данные, управлять сервисами и выполнять массовые операции, не заходя физически на машину или через удалённый рабочий стол.

В этой статье разберём, как настроить PowerShell Remoting, какие протоколы используются, какие шаги нужно выполнить для безопасной работы и приведём примеры использования.

Что такое PowerShell Remoting

PowerShell Remoting основан на протоколе WS-Management (WSMan), который реализован в Windows через службу WinRM. Он позволяет устанавливать безопасные соединения между компьютерами по сети и выполнять команды удалённо.

Основные сценарии применения:

– Управление серверами без использования RDP.

– Массовое выполнение скриптов на десятках машин.

– Получение инвентаризационных данных.

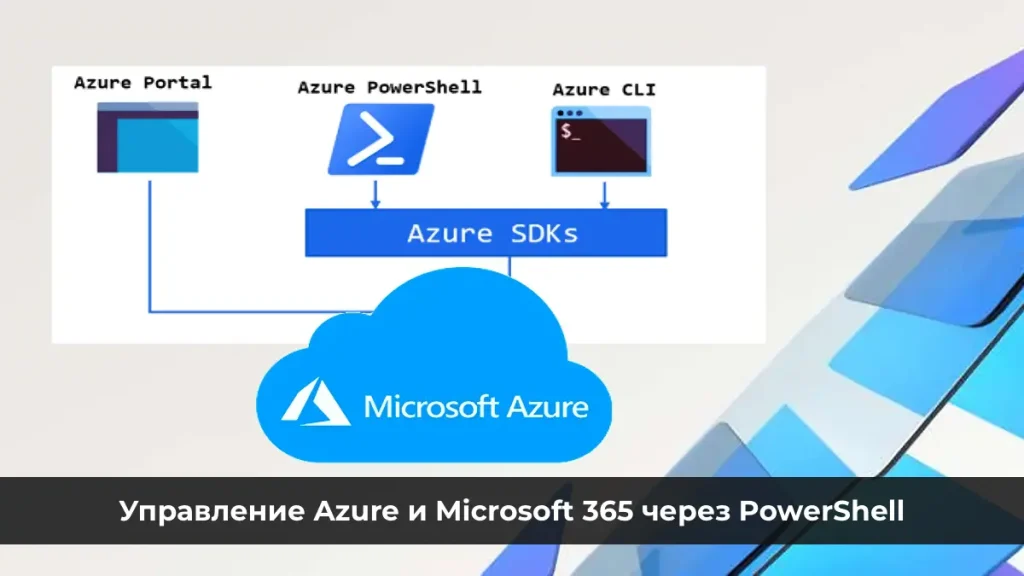

– Администрирование Windows в гибридных и облачных средах.

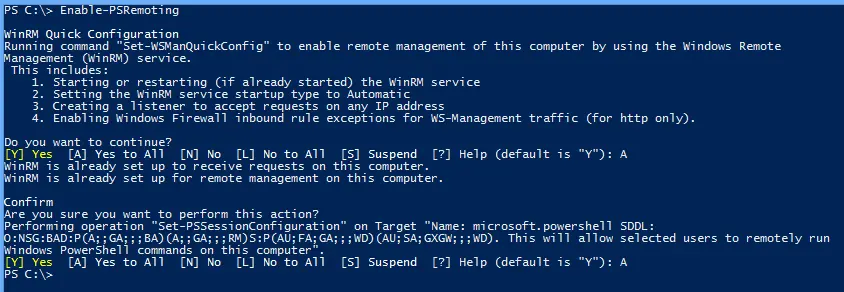

Включение PowerShell Remoting

На целевой машине нужно активировать поддержку удалённых подключений. Это делается командой:

Enable-PSRemoting -Force

Эта команда:

– Запускает и настраивает службу WinRM.

– Создаёт слушатели для входящих соединений.

– Настраивает правила в брандмауэре.

После выполнения команда PowerShell Remoting будет готова к работе.

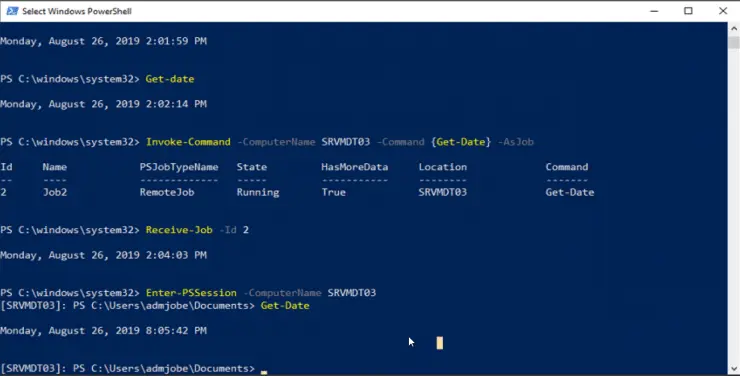

Подключение к удалённому компьютеру

Подключиться к другой машине можно несколькими способами.

1. Одноразовое выполнение команды:

Invoke-Command -ComputerName Server01 -ScriptBlock { Get-Process }

2. Создание постоянной удалённой сессии:

$sess = New-PSSession -ComputerName Server01

Enter-PSSession -Session $sess

3. Завершение сессии:

Remove-PSSession $sess

Аутентификация и безопасность

PowerShell Remoting поддерживает несколько методов аутентификации:

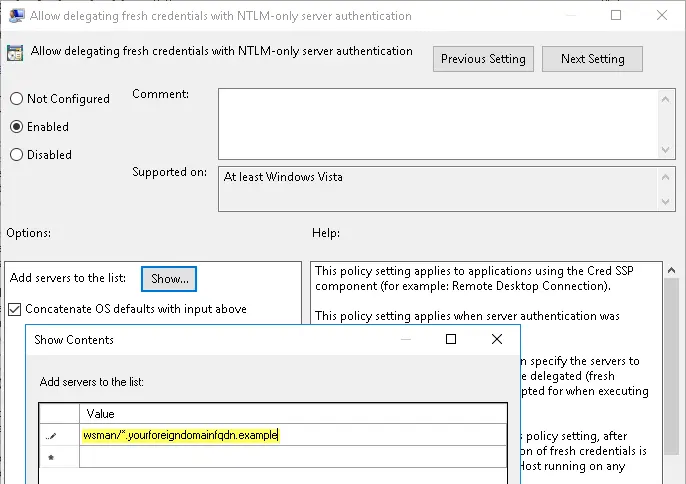

– Kerberos — основной в доменных средах.

– NTLM — для рабочих групп (менее безопасен).

– CredSSP — позволяет передавать учётные данные дальше (например, для доступа к другим ресурсам).

Для защиты рекомендуется:

– Использовать Kerberos внутри домена.

– Настроить шифрование с помощью HTTPS-слушателей.

– Минимизировать запуск Remoting в рабочих группах.

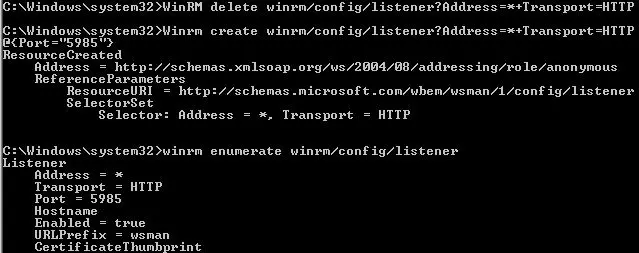

Настройка HTTPS для PowerShell Remoting

По умолчанию Remoting работает по HTTP (5985). Для повышения безопасности можно настроить HTTPS (5986).

Шаги настройки:

1. Установите сертификат на целевой машине (самоподписанный или от центра сертификации).

2. Настройте слушатель WinRM:

winrm create winrm/config/Listener?Address=*+Transport=HTTPS @{Hostname="server.domain.local"; CertificateThumbprint="ABC123..."}

3. Проверьте, что слушатель активен:

winrm enumerate winrm/config/Listener

Теперь подключение будет защищено TLS-шифрованием.

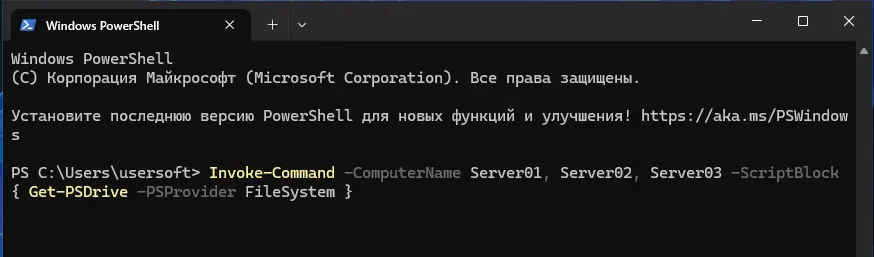

Массовое управление компьютерами

PowerShell Remoting особенно полезен для массовых операций. Например, получение информации о дисках сразу с нескольких серверов:

Invoke-Command -ComputerName Server01, Server02, Server03 -ScriptBlock { Get-PSDrive -PSProvider FileSystem }

Или обновление конфигурации на группе рабочих станций:

$computers = Get-Content "C:\servers.txt"

Invoke-Command -ComputerName $computers -ScriptBlock { gpupdate /force }

Ограничение прав и контроль доступа

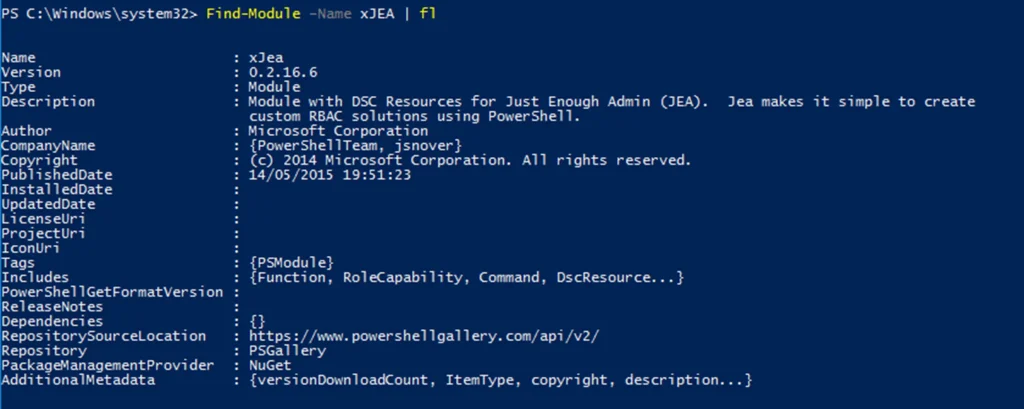

Для повышения безопасности можно использовать:

– Just Enough Administration (JEA) — ограниченные сеансы, где пользователю доступны только определённые команды.

– Групповые политики для разрешения Remoting только определённым администраторам.

– Мониторинг событий WinRM и PowerShell для обнаружения подозрительных действий.

Типичные проблемы и их решение

– Ошибка доступа (Access Denied) — проверьте права пользователя и настройки брандмауэра.

– Kerberos authentication failed — убедитесь, что компьютеры находятся в одном домене.

– WinRM cannot process the request — проверьте, запущена ли служба WinRM.

PowerShell Remoting — это удобный и безопасный способ удалённого управления Windows. Он позволяет централизованно администрировать десятки и сотни машин, запускать команды и скрипты, собирать данные и автоматизировать рутинные задачи. Настройка Remoting с использованием Kerberos и HTTPS обеспечивает высокий уровень безопасности и делает его незаменимым инструментом в арсенале системного администратора.