В данной статье рассмотрим сценарий сброса пароля администратора домена Active Directory. Эта процедура может понадобиться в случаях утраты прав администратора, например, при «забывчивости» администратора, при намеренном саботаже, либо после атаки злоумышленников. Для выполнения сброса пароля вам потребуется физический или удалённый доступ к консоли сервера (через ILO, iDRAC или консоли VMware vSphere/Hyper-V/Proxmox при использовании виртуального контроллера домена).

Приобрести оригинальные ключи активации Windows Server можно у нас в магазине от 1490 ₽

Скачать дистрибутивы Windows Server можно у нас в каталоге.

Пример будет рассмотрен на сервере с Windows Server 2019. Если в сети несколько контроллеров домена, рекомендуется выполнить процедуру на сервере с FSMO ролью PDC (Primary Domain Controller).

Для сброса пароля администратора домена вам нужно попасть в режим восстановления службы каталогов – DSRM (Directory Services Restore Mode) с паролем администратора DSRM (он задается при повышении уровня сервера до контроллера домена). По сути это учетная запись локального администратора, хранящаяся в локальной базе SAM на контроллере домена.

Сброс пароля администратора домена, если вы не знаете пароль DSRM

1. Загрузите сервер с любого установочного носителя Windows (например, установочная USB флешка или ISO-образ).

2. На экране установки Windows нажмите Shift+F10 для открытия командной строки.

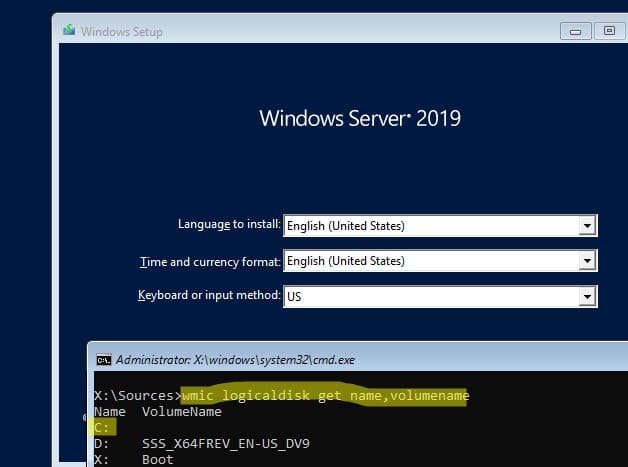

3. Определите, какой диск соответствует вашему разделу с Windows Server, выполнив команду:

wmic logicaldisk get volumename,name

В данном примере видно, что ваш офлайн образ Windows Server находится на диске C:. Именно это букву диска мы будем использовать в следующих командах;

Если этот способ не помог вам однозначно определить диск в Windows, последовательно выполните:

iskpart -> list disk -> list vol

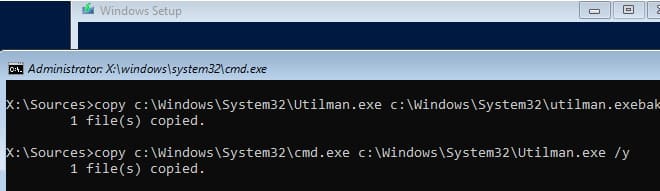

4. Если Windows находится на диске C:, создайте резервную копию файла utilman.exe и замените его:

copy C:\windows\system32\utilman.exe C:\windows\system32\utilman.exebak

copy C:\windows\system32\cmd.exe C:\windows\system32\utilman.exe /y

5. Перезагрузите сервер, извлеките загрузочный образ:

wpeutil reboot

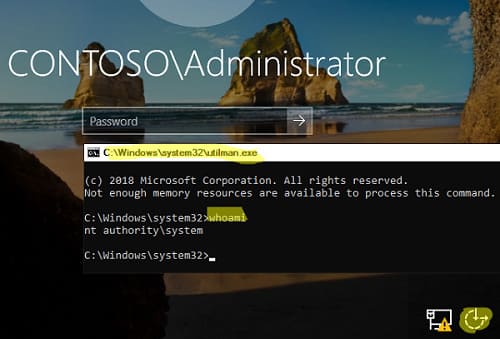

6. После загрузки сервера на экране входа в систему нажмите «Специальные возможности» (Easy of Access), чтобы открыть командную строку. Выполните команду:

whoami (убедитесь, что работаете от имени NT Authority\SYSTEM).

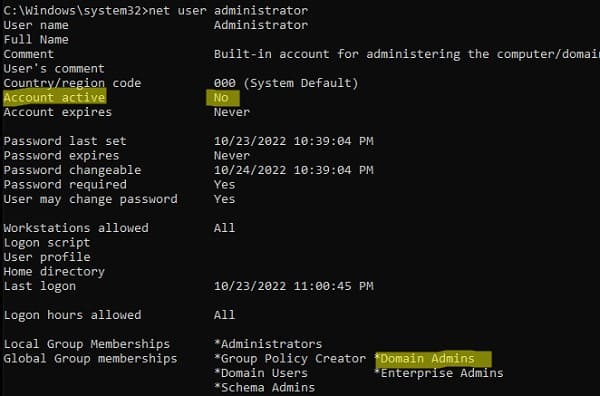

7. Выведите информацию о пользователе administrator: Net user administrator

В этом примере видно, что этот пользователь входит в группу Domain admins, и сейчас он отключен: Account active: No

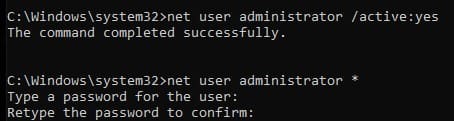

8. Активируйте аккаунт администратора и задайте новый пароль:

net user administrator /active:yes

net user administrator *

9. Восстановите исходный файл utilman.exe и перезагрузите сервер:

copy C:\windows\system32\utilman.exebak C:\windows\system32\utilman.exe /y

Перезагрузите контроллер домена в обычном режиме и проверьте, что теперь вы можете войти на DC с новым паролем администратора домена.

Сброс пароля администратора на виртуальном контроллере домена

Если контроллер домена запущен на виртуальной машине (например, в VMware ESXi, Hyper-V или Proxmox), можно воспользоваться PowerShell модулем DSInternals:

1. Отключите виртуальную машину с контроллером домена и подключите её диск к другой ВМ с Windows. Присвойте диску букву, например, E:

2. Установите модуль DSInternals:

Install-Module DSInternals –Force

Модули PowerShell можно устанавливать в офлайн режиме без подключений к Интернету.

3. Получите загрузочный ключ (boot key):

$bootkey= Get-BootKey -SystemHiveFilePath "E:\Windows\System32\config\SYSTEM"

4. Получите информацию о пользователе «Administrator»:

Get-ADDBAccount -SamAccountName 'Administrator' -DBPath "E:\Windows\NTDS\ntds.dit" -BootKey $bootkey

5. Если учетная запись администратора домена отключена, включите ее и задайте новый пароль:

Enable-ADDBAccount -SamAccountName 'Administrator' -DBPath "E:\Windows\NTDS\ntds.dit"

Set-ADDBAccountPassword -SamAccountName 'administrator' -DBPath "E:\Windows\NTDS\ntds.dit" -BootKey $bootkey

6. Отключите виртуальный диск и включите контроллер домена. Новый пароль администратора будет реплицирован на все DC.

Как сбросить пароль администратора домена через DSRM?

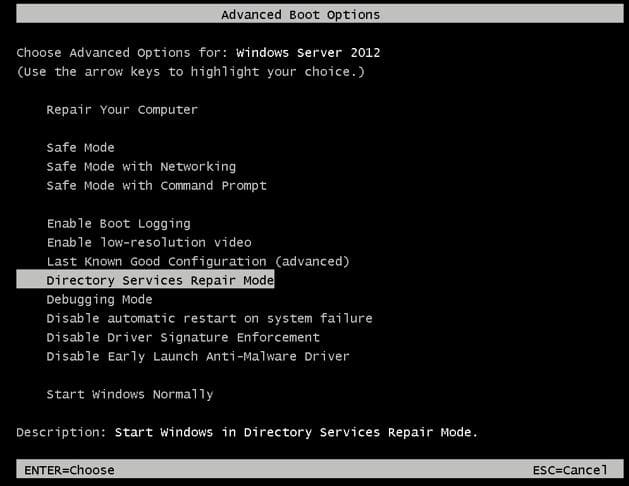

Если у вас есть пароль DSRM, можно сбросить пароль администратора домена, загрузив сервер в режим DSRM:

1. Перезагрузите сервер и выберите режим Directory Services Restore Mode (DSRM).

2. Введите имя локального администратора (Administrator) и пароль DSRM для входа.

3. Проверьте имя пользователя:

whoami /user

4. Для сброса пароля администратора создайте службу, которая изменит пароль при запуске:

sc create ResetADPass binPath= "%ComSpec% /k net user administrator P@ssw0rd1" start= auto

Примечание. Обратите внимание, при задании пути в переменной binPath, между знаком ‘=’ и ее значением необходим пробел. Кроме того, новый пароль должен обязательно отвечать доменным требованиям на длину и сложность пароля.

5. Проверьте, что служба создана:

sc qc ResetADPass

6. Перезагрузите сервер:

shutdown -r -t 0

Теперь вы можете войти на контроллер домена с новым паролем администратора.

7. Удалите созданную ранее службу:

sc delete ResetADPass

Заключение:

В данной статье мы рассмотрели несколько способов сброса пароля администратора домена Active Directory. Подчеркнём, что физический доступ к контроллерам домена — это ключевой аспект безопасности. Если вам требуется разместить контроллеры домена в менее защищённых местах, рекомендуется использовать RODC (read-only domain controller), который значительно снижает риски компрометации.